Do 2026 roku przeciwwybuchowe i ATEX-owe rozwiązania telefoniczne VoIP Handsfree AI będą niezbędne do zapewnienia bezpieczeństwa i ciągłości operacyjnej w niebezpiecznych środowiskach przemysłowych. Zmieniające się przepisy bezpieczeństwa, postęp technologiczny oraz krytyczna potrzeba natychmiastowej i niezawodnej komunikacji w strefach wysokiego ryzyka napędzają tę potrzebę. Szerszy rynek przemysłowych telefonów przeciwwybuchowych, który często obejmuje zaawansowane systemy telefoniczne VoIP Handsfree AI, przewiduje wzrost ze 150 milionów dolarów w 2024 roku do 250 milionów dolarów w 2033 roku. Wzrost ten podkreśla rosnące zapotrzebowanie na niezawodne narzędzia komunikacyjne, takie jak wizyjne interkomy IP z czytnikiem linii papilarnych, interkomy kolejowe,stacje wzywania pomocy w nagłych wypadkachi przemysłowe wideodomofony, wszystkie zintegrowane w ramach niezawodnegoSystem domofonowy IP.

Najważniejsze wnioski

- Do 2026 roku, odporne na wybuchTelefony głośnomówiące VoIP AIbędzie miało ogromne znaczenie dla bezpieczeństwa w niebezpiecznych miejscach pracy.

- Te specjalistyczne telefony pomagają pracownikom komunikować się wyraźnie i bezpiecznie, nawet w hałaśliwych i niebezpiecznych miejscach.

- Sztuczna inteligencja w tych telefonach pomaga w sytuacjach awaryjnych, rozumiejąc połączenia, sporządzając podsumowania i ustalając dokładne lokalizacje.

- Te telefony są solidnie zbudowane, aby wytrzymać trudne warunki i spełniają surowe normy bezpieczeństwa, takie jak ATEX.

- Można je łatwo łączyć z innymi systemami fabrycznymi, co zwiększa bezpieczeństwo i efektywność pracy.

Ewoluujący krajobraz niebezpiecznych środowisk przemysłowych

Zrozumienie stref niebezpiecznych i nieodłącznych zagrożeń

Środowiska przemysłowe niebezpieczne stwarzają poważne zagrożenia, wymagające precyzyjnej klasyfikacji isolidne środki bezpieczeństwaObszary te są klasyfikowane na podstawie prawdopodobieństwa i czasu trwania warunków, w których występuje zagrożenie pożarem lub wybuchem. Warunki te definiują gazy palne, opary, pyły palne lub włókna łatwopalne. W instalacjach północnoamerykańskich stosuje się system klas/podziałów, określony w Narodowym Kodeksie Elektrycznym (NEC) i Kanadyjskim Kodeksie Elektrycznym (CEC). Na całym świecie, a coraz częściej w Ameryce Północnej, powszechny jest system stref. Oba systemy regulują wymogi bezpieczeństwa dla urządzeń elektrycznych w atmosferach wybuchowych.

| Klasa | Definicja |

|---|---|

| Klasa I | Miejsca, w których mogą występować łatwopalne gazy lub opary. |

| Klasa II | Miejsca występowania pyłów palnych. |

| Klasa III | Miejsca w atmosferze, w których występują włókna łatwopalne. |

System strefowy dodatkowo uściśla te klasyfikacje:

| Gaz | Pył | Charakterystyka strefy zagrożenia |

|---|---|---|

| Strefa 0 | Strefa 20 | Bardzo prawdopodobne jest występowanie niebezpiecznej atmosfery, która może utrzymywać się przez długi czas (>1000 godzin rocznie) lub nawet nieprzerwanie |

| Strefa 1 | Strefa 21 | Występowanie niebezpiecznej atmosfery jest możliwe, ale mało prawdopodobne, aby utrzymywała się przez dłuższy czas (>10 <1000 godzin rocznie) |

| Strefa 2 | Strefa 22 | Atmosfera niebezpieczna raczej nie będzie występować podczas normalnej pracy lub będzie występować rzadko i przez krótkie okresy czasu (<10 godzin w roku) |

Oprócz ryzyka wybuchu, pracownicy narażeni są na różnorodne zagrożenia chemiczne. Należą do nich substancje duszące, takie jak siarkowodór, substancje żrące, takie jak kwas siarkowy, oraz substancje drażniące, takie jak chlor gazowy. Narażenie na substancje chemiczne często prowadzi do opóźnionych problemów zdrowotnych, takich jak nowotwory, choroby płuc lub uszkodzenia neurologiczne, nawet po latach. Ta opóźniona reakcja oznacza, że pracownicy mogą nieświadomie kontynuować niebezpieczne praktyki, kumulując szkody z biegiem czasu.

Wymogi regulacyjne: ATEX, IECEx i normy globalne

Surowe ramy regulacyjne regulują urządzenia i praktyki stosowane w środowiskach niebezpiecznych. ATEX i IECEx to dwa ważne standardy zapewniające bezpieczeństwo. ATEX, dyrektywa europejska, obowiązuje w UE/EOG i koncentruje się na bezpieczeństwie urządzeń w atmosferach wybuchowych. IECEx, międzynarodowy system certyfikacji, oferuje globalne uznanie i harmonizuje normy na całym świecie.

| Funkcja | ATEX | IECEx |

|---|---|---|

| Zakres | Dyrektywa europejska, obowiązująca w UE/EOG | Międzynarodowy system certyfikacji, globalne uznanie |

| Zamiar | Zapewnia bezpieczeństwo urządzeń w atmosferach wybuchowych na terenie UE | Ułatwia handel międzynarodowy poprzez harmonizację standardów na całym świecie |

| Zgodność | Wymaga znaku CE, symbolu Ex i powiadomienia o zapewnieniu jakości (QAN) | Wymaga certyfikatu zgodności IECEx (CoC) opartego na ExTR i QAR |

Oprócz nich istnieją inne istotne normy. Norma UL 121201 jest wymagana w obiektach w USA, obok wymogów OSHA i ubezpieczeniowych. OSHA nakazuje, aby wszystkie urządzenia elektryczne w strefach sklasyfikowanych posiadały certyfikat Krajowo Uznanego Laboratorium Badawczego (NRTL), takiego jak UL lub Intertek. Nieprzestrzeganie tych norm może prowadzić do działań prawnych, zamknięcia obiektów i kar finansowych. Normy stale ewoluują ze względu na digitalizację i automatyzację, a władze współpracują ze sobą w celu ujednolicenia niektórych norm, podczas gdy lokalne przepisy i zagrożenia utrzymują różnice.

Koszt awarii: incydenty bezpieczeństwa i przestoje

Nieprzestrzeganie przepisów dotyczących niebezpiecznych warunków pracy pociąga za sobą poważne konsekwencje finansowe i prawne. Firmy grożą wysokie grzywny i kary, sięgające od tysięcy do milionów dolarów, w zależności od wagi wykroczenia i tego, czy jest to recydywa. Nieprzestrzeganie przepisów często skutkuje opóźnieniami i przestojami w pracy, co prowadzi do utraty dochodów i niedotrzymania terminów. Na przykład, zawalenie się wykopu w trakcie budowy, skutkujące wezwaniami OSHA i zamknięciem placu budowy, spowodowało straty bezpośrednie i pośrednie w wysokości 500 000 dolarów.

Konsekwencje obejmują wzrost składek ubezpieczeniowych, ponieważ historia nieprzestrzegania przepisów podnosi profil ryzyka firmy. Pojawiają się również szkody wizerunkowe, ponieważ kontrola publiczna i negatywne zainteresowanie mediów podważają zaufanie klientów i szkodzą wizerunkowi marki. Koszty obsługi prawnej i ugody od organów regulacyjnych lub stron trzecich mogą sięgać milionów. Nieplanowana przerwa w produkcji spowodowana porażeniem prądem elektrycznym spowodowała wstrzymanie działalności na 48 godzin, co kosztowało 350 000 dolarów w postaci strat produkcyjnych i napraw. Incydenty te podkreślają pilną potrzebę proaktywnych środków bezpieczeństwa i przestrzegania przepisów.

Rozwój telefonów VoIP z systemem głośnomówiącym i sztuczną inteligencją w zastosowaniach o krytycznym znaczeniu dla bezpieczeństwa

Dlaczego VoIP jest lepszy w strefach zagrożenia

Technologia VoIP oferuje znaczące korzyści w komunikacji w niebezpiecznych środowiskach przemysłowych. Zapewnia doskonałą jakość głosu, nawet w hałaśliwych środowiskach przemysłowych, gwarantując wyraźną komunikację. Ta przejrzystość jest kluczowa, gdy każde słowo może wpłynąć na bezpieczeństwo. Systemy VoIP płynnie integrują się z istniejącą infrastrukturą komunikacyjną dzięki kompatybilności z różnymi platformami VoIP. Ta integracja upraszcza wdrożenie i zmniejsza potrzebę stosowania rozbudowanego okablowania.

VoIP oferuje również skalowalność, dostosowując się do zmieniających się potrzeb operacyjnych. Zapewnia niższe koszty utrzymania w porównaniu z tradycyjnymi systemami komunikacyjnymi. Co więcej, VoIP integruje się z platformami komunikacji ujednoliconej, zwiększając ogólną wydajność operacyjną. Możliwość łączenia się z usługami telekomunikacyjnymi za pomocą standardowego protokołu SIP. VoIP oferuje opcje cyfrowych połączeń PBX i integracji z systemami telefonicznymi w biurach. Technologia ta poprawia jakość dźwięku, zapewniając połączenie „4-żyłowe” bez przydźwięku, szumów i utraty pętli podczas korzystania z usług tonowych VoIP. Elastyczność wszechobecnych standardów VoIP pozwala na integrację z różnymi urządzeniami innych firm. Komponenty systemu łączą się za pośrednictwem standardowych sieci IP/Ethernet, umożliwiając obsługę wielu kanałów audio i sterowanie za pomocą jednego gniazda RJ-45. Taka łączność zapewnia potencjalne oszczędności kosztów dzięki korzystaniu z usług dostawców tonowych VoIP.

Obsługa bez użycia rąk: zwiększanie mobilności i bezpieczeństwa pracowników

Obsługa bez użycia rąk znacząco zwiększa mobilność i bezpieczeństwo pracowników w niebezpiecznych środowiskach przemysłowych. Połączenia głosowe i wideo bez użycia rąk usprawniają komunikację między terenem a sterownią, szczególnie podczas inspekcji lub w sytuacjach awaryjnych. Dzięki temu pracownicy mogą mieć wolne ręce do wykonywania kluczowych zadań.

Urządzenia noszone, takie jak zestawy słuchawkowe z wbudowanymi mikrofonami głośnomówiącymi, ułatwiają komunikację między pracownikami bez rozpraszania uwagi. Urządzenia te są wygodniejsze niż tradycyjne telefony ze względu na niewielkie rozmiary, lekkość i wygodę mocowania. Urządzenia noszone upraszczają również zarządzanie informacjami, zapewniając bezpieczne przesyłanie, przechowywanie i wyświetlanie informacji, a także szybki dostęp do dokumentów i powiadomień. Zakładane na głowę, sterowane głosem urządzenia wspomaganej rzeczywistości oferują prawdziwie bezdotykową obsługę. Umożliwiają one pracownikom pierwszej linii bezpieczne i wydajne wykonywanie zadań. Urządzenia te oferują niezrównaną redukcję szumów i rozpoznawanie głosu, umożliwiając sterowanie za pomocą prostych poleceń głosowych bez konieczności naciskania przycisków. Mikrowyświetlacz jest umieszczony poniżej linii wzroku i można go przesuwać, co zapobiega zakłóceniom widzenia i ograniczeniom zakresu ruchu.Telefon głośnomówiący VoIP AISystem wykorzystuje te możliwości, aby zapewnić niezrównany poziom bezpieczeństwa.

Zaleta sztucznej inteligencji w reagowaniu kryzysowym

Integracja sztucznej inteligencji z telefonami głośnomówiącymi zapewnia kluczowe korzyści w reagowaniu kryzysowym. Transkrypcja na żywo z automatycznym tłumaczeniem pomaga odbierającym połączenia zrozumieć osoby mówiące w nieznanym języku, niezrozumiałe lub zbyt szybkie. Ta funkcja umożliwia weryfikację informacji w czasie rzeczywistym. Sztuczna inteligencja generuje również podsumowania zdarzeń w czasie rzeczywistym. Wykorzystuje transkrybowane dane do automatycznego tworzenia podsumowań zdarzeń w ciągu kilku sekund, zapewniając jaśniejszy obraz sytuacji. Wykrywanie słów kluczowych zwiększa bezpieczeństwo osób udzielających pomocy i nadzór przełożonego. System nasłuchuje określonych słów kluczowych, takich jak obecność broni, i podświetla je, aby umożliwić natychmiastową reakcję. Powiadamia również przełożonych o krytycznych połączeniach, takich jak instrukcje dotyczące resuscytacji krążeniowo-oddechowej dziecka, zapewniając prawidłowe przestrzeganie protokołu i wspierając odbierających połączenia. Integracja wideo na żywo z rozmówcami zapewnia świadomość sytuacyjną. Pozwala to dyspozytorom zobaczyć, co przeżywają dzwoniący, potencjalnie wychwytując szczegóły niezgłoszone ustnie i zwiększając bezpieczeństwo funkcjonariuszy.

Analiza dźwięku przez sztuczną inteligencję pod kątem słów kluczowych lub sygnałów alarmowych pozwala systemowi nadawać priorytet pilnym połączeniom i automatycznie powiadamiać określone służby ratunkowe. Na przykład, system może wykryć nagły przypadek medyczny lub zagrożenie bezpieczeństwa. Usługi oparte na lokalizacji, oparte na sztucznej inteligencji, precyzyjnie określają lokalizację punktu pomocy, kierując ratowników bezpośrednio na miejsce zdarzenia. Algorytmy redukcji szumów oparte na sztucznej inteligencji filtrują hałas tła, zapewniając wyraźną transmisję głosu, co jest kluczowe w głośnych środowiskach operacyjnych. Funkcja poleceń głosowych umożliwia personelowi obsługę systemów komunikacyjnych bez użycia rąk, inicjowanie połączeń, wysyłanie wiadomości lub uzyskiwanie dostępu do informacji za pomocą prostych komunikatów głosowych. Ta zaawansowana funkcjaTelefon głośnomówiący VoIP AISystem znacząco skraca czas reakcji w sytuacjach awaryjnych. Sztuczna inteligencja wykorzystuje modele predykcyjne do analizy ciągłych danych z czujników, identyfikując subtelne odchylenia ciśnienia lub temperatury poprzedzające kryzysy. Zapewnia to wcześniejsze ostrzeżenia niż alarmy stałe, odróżniając rzeczywiste prekursory zagrożeń od niegroźnych zmian. Prowadzi to do szybszych i bardziej pewnych reakcji oraz daje krytyczny czas na bezpieczną interwencję. Sztuczna inteligencja dynamicznie przelicza optymalne limity sterowania w czasie rzeczywistym, przesyłając strumieniowo dane z czujników za pomocą algorytmów uczących się. Dostosowuje to granice do zmian ryzyka, zapobiegając uciążliwym wyłączeniom, które zatrzymują produkcję i zapewniając, że operacje pozostają w bezpiecznych granicach. Sztuczna inteligencja analizuje historyczne dane zdarzeń, aby odróżnić hałas procesowy od pojawiających się zagrożeń, redukując uciążliwe alerty, które przytłaczają personel. Grupuje powiązane alarmy podczas awarii i klasyfikuje je według ryzyka, ograniczając zalew alarmów i umożliwiając operatorom szybszą reakcję z większym naciskiem na krytyczne zabezpieczenia. Sztuczna inteligencja zapewnia wskazówki krok po kroku w sytuacjach awaryjnych, analizując dane procesowe na żywo i historyczne reakcje na incydenty. Zaleca skuteczne sekwencje reakcji, zmniejszające obciążenie poznawcze operatorów, zwłaszcza tych mniej doświadczonych, i prowadzące do szybszej reakcji w sytuacjach awaryjnych.

Główne cechy i zalety telefonu VoIP z systemem głośnomówiącym AI 2026, odpornego na wybuchy i zgodnego z normą ATEX

Wytrzymałość i trwałość w ekstremalnych warunkach

Telefony przeciwwybuchowe i z certyfikatem ATEX muszą wytrzymać najtrudniejsze warunki przemysłowe. Producenci projektują te urządzenia, wykorzystując specjalne materiały i zasady inżynieryjne, aby zapewnić ich odporność. Wytrzymałe obudowy ograniczają ryzyko wybuchu wewnętrznego, zapobiegając zapłonowi zewnętrznych niebezpiecznych atmosfer. Drogi płomieniowe umożliwiają bezpieczne odprowadzanie gazów podczas chłodzenia. Efektywne rozwiązania odprowadzania ciepła zapobiegają osiąganiu przez temperatury wewnętrzne punktów zapłonu otaczających gazów lub pyłów. Uszczelnienia przewodów zapobiegają przedostawaniu się płomieni lub oparów przez systemy okablowania.

Producenci wybierają materiały ze względu na ich szczególne właściwości:

- Aluminium:Materiał ten charakteryzuje się lekką konstrukcją, doskonałą przewodnością cieplną i odpornością na korozję. Skutecznie odprowadza ciepło.

- Stal nierdzewna:Zapewnia wyjątkową wytrzymałość i jest odporny na korozję powodowaną przez substancje chemiczne i słoną wodę, co gwarantuje trwałość w trudnych warunkach.

- Lane żelazo:Materiał ten zapewnia wytrzymałość i odporność na uderzenia. Skutecznie pochłania i rozprasza energię podczas potencjalnych eksplozji.

- Materiały niemetalowe (poliester wzmocniony włóknem szklanym, poliwęglan):Materiały te zapewniają odporność na korozję, izolację elektryczną i niską wagę. Dobrze sprawdzają się w środowiskach korozyjnych.

- Materiały uszczelniające (silikon, neopren):Materiały te zachowują integralność przeciwwybuchową. Zapobiegają wnikaniu pyłu, wilgoci i niebezpiecznych gazów, zapewniając elastyczność i odporność na temperaturę.

Rygorystyczne certyfikaty potwierdzają solidność tych telefonów. Należą do nich dyrektywa ATEX (Atmosphères Explosibles) 2014/34/UE oraz IECEx, międzynarodowy system certyfikacji. Inne kluczowe normy to UL (Underwriters Laboratories), z normami UL 698 i UL 913, przeznaczonymi specjalnie do pracy w środowiskach niebezpiecznych. Urządzenia często posiadają również klasę ochrony IP65/IP67, zapewniającą pyłoszczelność i wodoodporność, oraz certyfikaty bezpieczeństwa wewnętrznego, takie jak IEC 60079-0. Na przykład oznaczenie ATEX kategorii 2, takie jak ATEX II 2G Ex ib IIC T4 (IECEx Gb), oznacza zgodność z rygorystycznymi wymogami bezpieczeństwa.

Krystalicznie czysta komunikacja z redukcją szumów

Wyraźna komunikacja ma kluczowe znaczenie w hałaśliwych środowiskach przemysłowych. Zaawansowane technologie redukcji szumów w telefonach przeciwwybuchowych znacząco poprawiają klarowność komunikacji. Systemy te osiągają redukcję hałasu nawet o 30 dB w wybranych strefach, umożliwiając operatorom skuteczną komunikację pomimo wysokiego poziomu hałasu otoczenia. Materiały tłumiące i pochłaniające dodatkowo redukują pogłos i echo, poprawiając klarowność akustyczną w środowiskach takich jak huty stali.

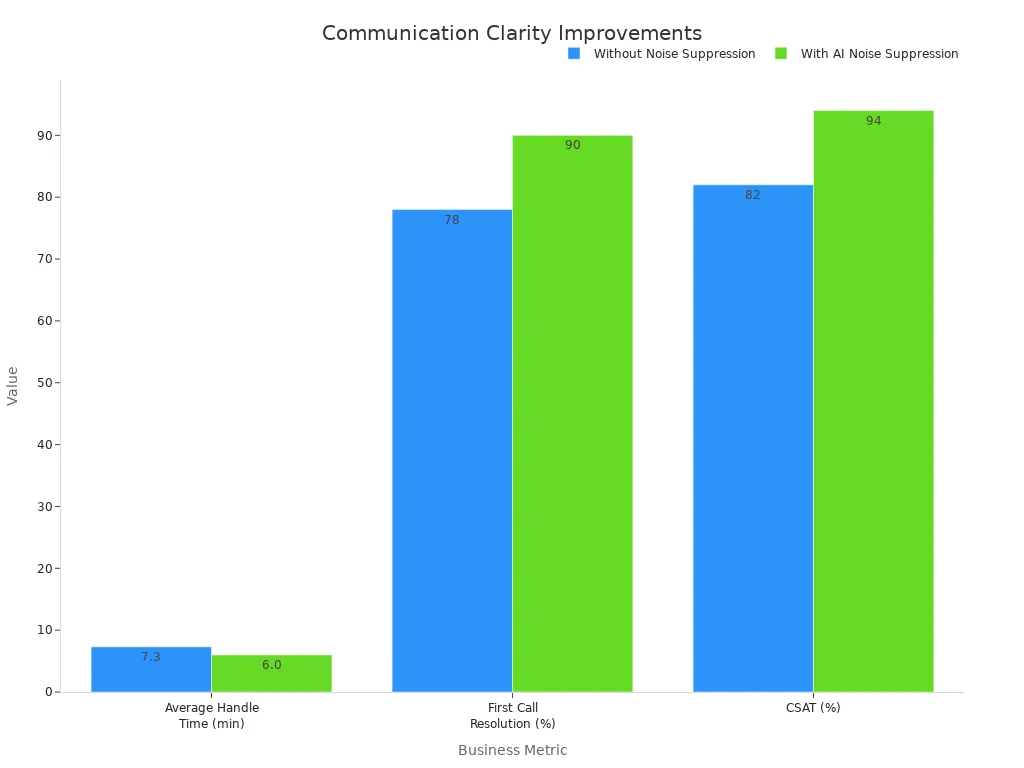

Oparta na sztucznej inteligencji redukcja hałasu zapewnia wymierną poprawę efektywności operacyjnej. Skraca średni czas obsługi połączeń (AHT), zwiększa skuteczność rozwiązywania problemów przy pierwszym połączeniu (FCR) i podnosi poziom satysfakcji klienta (CSAT).

Ten wykres ilustruje namacalne korzyści z redukcji szumów AI. Pokazuje on 18% skrócenie średniego czasu obsługi zgłoszeń, 12% wzrost liczby zgłoszeń rozwiązanych już po pierwszym zgłoszeniu oraz 14% poprawę satysfakcji klienta. Takie usprawnienia bezpośrednio przekładają się na szybsze rozwiązywanie incydentów i większe bezpieczeństwo operacyjne.

Bezproblemowa integracja z systemami SCADA, PAGA i IoT

Nowoczesne systemy komunikacji przemysłowej muszą płynnie integrować się z istniejącą infrastrukturą sterowania i monitorowania. Przeciwwybuchowe systemy telefoniczne VoIP Handsfree AI oferują wszechstronne możliwości integracji z systemami SCADA (Supervisory Control and Data Acquisition), PAGA (Public Address and General Alarm) oraz IoT (Internet of Things).

Metody integracji obejmują:

- Integracja analogowa:Telefony podłącza się bezpośrednio do portów analogowych w systemach PAGA lub wykorzystują proste przekaźniki do aktywacji alarmu.

- VoIP/SIP:Ta cyfrowa metoda oferuje elastyczne połączenia z siecią obiektu. Umożliwia korzystanie z zaawansowanych funkcji, takich jak automatyczne wybieranie numerów i nagrane wcześniej wiadomości.

- Integracja cyfrowych wejść/wyjść:Metoda ta wykorzystuje proste sygnały włącz/wyłącz do bezpośredniego połączenia systemów. System alarmowy może na przykład aktywować komunikat ewakuacyjny.

- Konwertery protokołów i bramy:Działają one jako tłumacze między systemami. Zapewniają ujednoliconą komunikację, gdy używane są różne protokoły.

- Integracja scentralizowanego systemu sterowania:Centralny system monitoruje i koordynuje wszystkie urządzenia bezpieczeństwa. Zapewnia kompleksowy przegląd sytuacji i skuteczne zarządzanie kryzysowe.

Bezproblemowa integracja zapewnia liczne korzyści:

- Wyższa produktywność:Zintegrowane systemy umożliwiają komunikację w czasie rzeczywistym między operatorami a maszynami. Optymalizują harmonogramy produkcji i minimalizują nieplanowane przestoje.

- Lepsze podejmowanie decyzji:Zunifikowane systemy danych dostarczają spójnych i praktycznych wniosków. Liderzy podejmują świadome decyzje w oparciu o trendy i analizy.

- Oszczędności kosztów:Zintegrowane systemy eliminują zbędne procesy i efektywniej wykorzystują zasoby. Z czasem pozwalają osiągnąć znaczną oszczędność kosztów.

- Elastyczność:Dobrze zintegrowane środowisko dostosowuje się do nowych technologii i procesów. Dzięki temu firma pozostaje konkurencyjna.

- Zdalne monitorowanie i diagnostyka:Umożliwia to konserwację predykcyjną i szybkie rozwiązywanie problemów, minimalizując zakłócenia w działaniu.

- Skalowalność i elastyczność:Systemy obsługują szeroką gamę urządzeń i aplikacji. Pozwalają na dodawanie nowych urządzeń i funkcjonalności w razie potrzeby.

- Automatyzacja procesów:Integracja usprawnia automatyzację procesów, zapewniając dostęp do danych i diagnostyki w czasie rzeczywistym. Optymalizuje przepływy produkcyjne i umożliwia precyzyjną regulację i kontrolę.

- Ograniczanie błędów ludzkich:Automatyzacja powtarzalnych i złożonych zadań minimalizuje ryzyko błędów ludzkich. Zwiększa to niezawodność i bezpieczeństwo.

- Efektywność kosztowa:Integracja obniża koszty instalacji i konserwacji poprzez redukcję okablowania i uproszczenie konfiguracji. Funkcje konserwacji predykcyjnej redukują nieoczekiwane awarie i koszty napraw.

Zwiększone bezpieczeństwo: szyfrowanie danych i ochrona sieci

Telefony przeciwwybuchowe i z certyfikatem ATEX działają w środowiskach, w których integralność komunikacji i bezpieczeństwo danych są równie ważne, jak bezpieczeństwo fizyczne. Solidne szyfrowanie danych i zabezpieczenia sieci chronią poufne informacje i zapobiegają nieautoryzowanemu dostępowi lub manipulacji. Systemy te wykorzystują szereg zaawansowanych funkcji bezpieczeństwa, aby zapewnić bezpieczną komunikację.

Telefony VoIP z zabezpieczeniem przeciwwybuchowym obsługują protokół szyfrowania SRTP, który zabezpiecza komunikację głosową. Zawierają również mechanizm weryfikacji informacji, gwarantujący autentyczność danych. Systemy te wykorzystują protokoły UDP, TCP i TLS do transportu danych, zapewniając elastyczną i bezpieczną transmisję danych. Serwer zaufania SIP działa jako mechanizm anty-atakowy, chroniąc przed złośliwymi intruzami. Zarządzanie certyfikatami HTTPS zabezpiecza konfiguracje internetowe. Pliki konfiguracyjne są również szyfrowane, co stanowi dodatkową warstwę ochrony. Ponadto protokoły OpenVPN i IEEE802.1X zwiększają bezpieczeństwo sieci i kontrolę dostępu.

Przemysłowe systemy komunikacyjne są narażone na różnorodne zagrożenia cyberbezpieczeństwa. Niewłaściwa walidacja danych w oprogramowaniu ICS może prowadzić do luk w zabezpieczeniach, takich jak przepełnienia bufora, wstrzykiwanie poleceń i ataki typu cross-site scripting. Funkcje bezpieczeństwa dołączone do produktów często pozostają domyślnie nieaktywne, co czyni je nieskutecznymi, chyba że zostaną jawnie włączone. Luki w zabezpieczeniach komunikacji i konfiguracji sieci również stanowią poważne zagrożenie. Należą do nich niewykorzystane przepływy danych, które mogą prowadzić do ich wycieku i nieautoryzowanych operacji. Niedostateczne logi zapór sieciowych i routerów utrudniają identyfikację pierwotnej przyczyny incydentów bezpieczeństwa. Komunikacja w postaci zwykłego tekstu, powszechna w standardowych protokołach, takich jak Telnet, FTP i HTTP, umożliwia atakującym podsłuchiwanie, przejmowanie sesji i przeprowadzanie ataków typu man-in-the-middle. Ujawnia to poufne informacje, takie jak dane logowania. Brak lub nieprawidłowo skonfigurowane zapory sieciowe mogą prowadzić do nieograniczonego przepływu danych między sieciami, umożliwiając rozprzestrzenianie się złośliwego oprogramowania i nieautoryzowany dostęp. Wiele protokołów ICS nie posiada uwierzytelniania, co umożliwia manipulację danymi lub urządzeniami, ataki typu replay oraz podszywanie się pod czujniki lub tożsamości użytkowników. Większość protokołów sterowania przemysłowego nie posiada również wbudowanych mechanizmów kontroli integralności, co umożliwia manipulację bez wykrycia. Niewystarczające uwierzytelnianie klientów bezprzewodowych może umożliwiać połączenia z nieautoryzowanymi punktami dostępowymi lub nieautoryzowany dostęp do sieci bezprzewodowych ICS.

Poniższa tabela przedstawia typowe luki w zabezpieczeniach różnych protokołów przemysłowych:

| Protokół | Brak integralności | Brak poufności | Brak dostępności | Brak uwierzytelnienia | Brak autoryzacji | Brak szyfrowania |

|---|---|---|---|---|---|---|

| DNP3 | ✓ | ✓ | ✓ | ✓ | ||

| Modbus | ✓ | ✓ | ✓ | |||

| IEC 60870-5-104 | ✓ | ✓ | ✓ | ✓ | ||

| IEC 61850 | ✓ | ✓ | ||||

| IEC 61400-25 | ✓ | |||||

| IEEE C37.118 | ✓ | ✓ | ✓ |

Zasady ograniczania ryzyka rozwiązują te problemy z cyberbezpieczeństwem. Poufność zapobiega nieautoryzowanemu dostępowi do poufnych informacji ICS. Dostępność zapewnia systemowi kontrolę, co pozwala uniknąć strat ekonomicznych. Integralność zapobiega zakłóceniom spowodowanym brakującymi lub uszkodzonymi pakietami danych. Mechanizmy autoryzacji i uwierzytelniania weryfikują tożsamość i zapobiegają nieautoryzowanemu przekroczeniu uprawnień oraz fałszowaniu pakietów.

Inne potencjalne zagrożenia cyberbezpieczeństwa obejmują niepewne hasła, integrację starszych systemów o niskim poziomie zabezpieczeń oraz nieodpowiednie zarządzanie dostępem dostawców lub osób trzecich. Słabe zapory sieciowe i separacja sieci między systemami ICS a szerszymi systemami organizacji, a także łączność internetowa urządzeń ICS/IoT, ujawniają luki w zabezpieczeniach. Nieregularne aktualizacje oprogramowania i zarządzanie poprawkami, często spowodowane obawami o zakłócenia w produkcji, również stwarzają luki w zabezpieczeniach. Nieszyfrowana komunikacja i brak uwierzytelniania urządzeń dodatkowo obniżają bezpieczeństwo.

Strategie łagodzenia ryzyka kompleksowo uwzględniają te zagrożenia. Organizacje dokonują przeglądu obecnej architektury bezpieczeństwa i modernizują systemy. Aktualizują hasła, egzekwują silne zasady dotyczące haseł i rozważają zmianę ustawień fabrycznych. Ograniczanie dostępu do kont uprzywilejowanych, w tym dostępu osób trzecich i dostawców, oraz włączanie uwierzytelniania wieloskładnikowego (MFA) to kluczowe kroki. Identyfikacja i weryfikacja łączności sieci ICS z sieciami innymi niż ICS zapewnia wdrożenie zapór sieciowych, segregacji sieci, szyfrowania transmisji i zarządzania dostępem. Wdrożenie monitorowania sieci, rejestrowania zdarzeń, alertów i rozwiązań z zakresu automatycznego reagowania zapewnia wykrywanie zagrożeń w czasie rzeczywistym. Kluczowe znaczenie ma również weryfikacja potencjalnych luk w cyberbezpieczeństwie w nowych technologiach i niezależne testowanie mechanizmów kontroli bezpieczeństwa. Ocena profili cyberzagrożeń dostawców i wdrażanie planów łagodzenia ryzyka lub planów awaryjnych wzmacnia łańcuch dostaw. Opracowanie planów reagowania na incydenty, szkolenie personelu oraz przeprowadzanie regularnych przeglądów i symulacji przygotowuje zespoły na potencjalne naruszenia. Regularne szkolenia i programy uświadamiające z zakresu cyberbezpieczeństwa dla pracowników budują silną kulturę bezpieczeństwa.

Typowe zagrożenia, takie jak złośliwe oprogramowanie, ransomware, phishing, zagrożenia wewnętrzne i luki w łańcuchu dostaw, również atakują systemy przemysłowe. Słabości systemów obejmują przestarzałe oprogramowanie, niezałatane systemy i niezabezpieczony dostęp zdalny. Niezabezpieczony dostęp zdalny dla dostawców i podwykonawców może narazić systemy krytyczne na ataki. Komponenty innych firm mogą wprowadzać słabe punkty, jeśli nie są odpowiednio nadzorowane, w tym słabe kodowanie lub przestarzałe biblioteki w systemach wbudowanych.

Strategie ograniczania tych zagrożeń obejmują zarządzanie dostępem uprzywilejowanym (Privileged Access Management – PAM), które kontroluje i monitoruje dostęp użytkowników z podwyższonymi uprawnieniami. Ciągły monitoring i wykrywanie anomalii zapewniają wgląd w czasie rzeczywistym, umożliwiając szybkie wykrywanie zagrożeń i luk w zabezpieczeniach. Uczenie maszynowe identyfikuje odchylenia od normalnego zachowania systemu. Solidne rozwiązania dostępu zdalnego, dogłębne oceny bezpieczeństwa dostawców oraz egzekwowane standardy bezpieczeństwa za pośrednictwem umów SLA kontrolują dostęp stron trzecich. Kontrole integralności łańcucha dostaw obejmują regularne audyty bezpieczeństwa i oceny dostawców. Egzekwowanie bezpiecznych praktyk rozwoju oprogramowania przez dostawców oraz przeprowadzanie rutynowego skanowania podatności i testów penetracyjnych komponentów stron trzecich jest niezbędne. Kluczowe środki kontroli bezpieczeństwa obejmują segmentację sieci, uwierzytelnianie wieloskładnikowe (MFA), zarządzanie poprawkami, szyfrowanie danych, monitorowanie anomalii, zapory sieciowe, systemy IDS, ścisłą kontrolę dostępu, regularne tworzenie kopii zapasowych i plany reagowania na incydenty. Najlepsze praktyki obejmują regularną ocenę ryzyka, egzekwowanie zasady najmniejszych uprawnień, terminowe zarządzanie poprawkami, korzystanie z uwierzytelniania wieloskładnikowego (MFA), szyfrowanie danych, monitorowanie anomalii, szkolenia z zakresu bezpieczeństwa, opracowywanie planów reagowania na incydenty oraz audyt sprzętu i oprogramowania. Te kompleksowe środki zapewniają bezpieczeństwo i niezawodność komunikacji w niebezpiecznych środowiskach przemysłowych.

Globalny popyt i trendy rynkowe na telefony VoIP z systemem głośnomówiącym i technologią AI odporne na wybuchy do 2026 r.

Geograficzne punkty aktywne napędzają adopcję

Regiony uprzemysłowione na całym świecie napędzają wdrażanie rozwiązań komunikacyjnych odpornych na wybuchy. Obszary, na których prowadzone są znaczące operacje w sektorze ropy naftowej i gazu, rozległe prace górnicze oraz duże zakłady chemiczne lub energetyczne, charakteryzują się dużym popytem. Regiony te priorytetowo traktują bezpieczeństwo pracowników i ciągłość operacyjną. Inwestują w zaawansowane systemy komunikacyjne, aby spełnić surowe wymogi regulacyjne. Globalne centra przemysłowe, szczególnie w Europie, Ameryce Północnej i regionie Azji i Pacyfiku, przewodzą temu trendowi rynkowemu.

Branże o największym zapotrzebowaniu

Największe zapotrzebowanie na komunikację przeciwwybuchową występuje w kilku branżach. Należą do nich górnictwo, huty, zakłady chemiczne, elektrownie oraz sektor naftowo-gazowy. Środowiska te stawiają wyjątkowe wyzwania komunikacyjne. Na przykład, w środowiskach przemysłowych często występują silne zakłócenia i przeszkody fizyczne. Wymagają one ultraniezawodnej łączności bezprzewodowej i szybkiego roamingu. Przedsiębiorstwa użyteczności publicznej mierzą się z rosnącymi wymaganiami, zagrożeniami cyberbezpieczeństwa i potrzebą odpornej infrastruktury. We wszystkich tych sektorach o wysokim zapotrzebowaniu systemy komunikacyjne muszą obsługiwać wysokie zagęszczenie punktów końcowych w okresach szczytowych. Muszą również radzić sobie z dynamicznymi wzorcami ruchu i zróżnicowanym zapotrzebowaniem na dane. Wysokie wymagania dotyczące bezpieczeństwa i wsparcia są również powszechne.

Perspektywy na przyszłość: innowacje i nowe technologie

Przyszły rozwój systemów telefonicznych VoIP Handsfree AI w wersji przeciwwybuchowej będzie integrował zaawansowane technologie. Integracja AI przekształca telefony w inteligentne zasoby operacyjne. Zasoby te przetwarzają dane, automatyzują zadania i usprawniają proces decyzyjny. Algorytmy redukcji szumów oparte na AI filtrują hałas tła. Zapewnia to wyraźną transmisję głosu w głośnych warunkach operacyjnych. Funkcja poleceń głosowych umożliwia obsługę systemów komunikacyjnych bez użycia rąk. Personel może inicjować połączenia, wysyłać wiadomości lub uzyskiwać dostęp do informacji za pomocą prostych komunikatów głosowych. Łączność oparta na IoT zapewni monitorowanie w czasie rzeczywistym i zdalny dostęp. System będzie również zintegrowany z systemami zarządzania budynkiem. Innowacje obejmują bezkontaktową aktywację za pomocą czujników głosowych lub zbliżeniowych. Wbudowane powłoki antybakteryjne i powierzchnie samoczyszczące poprawią higienę. Do 2025 roku nowoczesne systemy będą wykorzystywać AI do wykrywania anomalii. Będą one automatycznie powiadamiać służby ratownicze, prognozując 20% redukcję eskalacji incydentów.

Wdrażanie rozwiązania bezpieczeństwa na rok 2026: Strategiczne podejście do telefonu VoIP z obsługą AI i funkcją głośnomówiącą

Ocena Twoich potrzeb: kompleksowa ocena lokalizacji

Organizacje muszą najpierw przeprowadzić dokładną ocenę lokalizacji. Ten etap identyfikuje specyficzne wyzwania komunikacyjne i zagrożenia bezpieczeństwa w ich środowiskach niebezpiecznych. Oceniane są rodzaje istniejących stref niebezpiecznych. Określane jest również ryzyko wybuchów lub narażenia na działanie substancji chemicznych. Ocena ta obejmuje przegląd istniejącej infrastruktury komunikacyjnej. Wskazuje ona wszelkie luki w zasięgu lub niezawodności. Kluczowe jest również zrozumienie obowiązujących przepisów. Ta kompleksowa ocena stanowi podstawę do wyboru najodpowiedniejszego rozwiązania w zakresie bezpieczeństwa. Zapewnia ona, że wybrany system spełnia wszystkie wymagania operacyjne i bezpieczeństwa.

Wybór odpowiedniego dostawcy: kluczowe kwestie

Wybór niezawodnego dostawcy ma kluczowe znaczenie dla powodzenia wdrożenia. Firmy powinny szukać dostawców z bogatym doświadczeniem w przemysłowych systemach komunikacji. Dostawca musi oferować produkty zgodne z międzynarodowymi normami, takimi jak ATEX, CE, FCC, RoHS i ISO9001. Silny dostawca oferuje zintegrowane usługi. Usługi te obejmują projektowanie, integrację, instalację i stałe wsparcie techniczne. Powinien on również wykazać się własnymi możliwościami produkcyjnymi dla kluczowych komponentów. Zapewnia to kontrolę jakości i niezawodność dostaw. Dostawca o globalnej obecności i udokumentowanym doświadczeniu w zróżnicowanych, wymagających środowiskach, takich jak przemysł naftowy, gazowy i tunelowy, oferuje cenne doświadczenie.

Szkolenia i konserwacja dla zapewnienia długoterminowej niezawodności

Odpowiednie szkolenie i systematyczna konserwacja są niezbędne dla długoterminowej niezawodności każdego rozwiązania bezpieczeństwa. Wszyscy pracownicy korzystający z nowego systemu komunikacji muszą przejść kompleksowe szkolenie. Szkolenie obejmuje obsługę systemu, protokoły awaryjne oraz podstawowe rozwiązywanie problemów. Regularne harmonogramy konserwacji zapobiegają nieoczekiwanym awariom. Zapewniają one maksymalną wydajność systemu. Obejmuje to rutynowe przeglądy, aktualizacje oprogramowania i kontrole sprzętu. Zespół wsparcia technicznego, który szybko reaguje na potrzeby, zapewnia pomoc w razie potrzeby. To proaktywne podejście gwarantuje, że system pozostanie niezawodnym elementem bezpieczeństwa przez wiele lat.

Do 2026 roku, przeciwwybuchowe i zgodne z ATEX rozwiązania telefoniczne VoIP Handsfree AI staną się fundamentalnym wymogiem. Wykraczają one poza zwykłe modernizacje. Te zaawansowane systemy mają kluczowe znaczenie dla bezpieczeństwa operacyjnego i wydajności w niebezpiecznych środowiskach przemysłowych. Organizacje muszą proaktywnie wdrażać tę technologię. Zapewni to bezpieczniejszą i bardziej zintegrowaną przyszłość dla całego personelu.Telefon głośnomówiący VoIP AIintegruje krytyczną komunikację z inteligentną odpowiedzią, co czyni ją niezastąpioną.

Często zadawane pytania

Czym jest telefon VoIP Handsfree AI?

Telefon VoIP z funkcją głośnomówiącą AI to zaawansowane urządzenie komunikacyjne. Wykorzystuje technologię Voice over Internet Protocol (VoIP) do połączeń. Integruje również sztuczną inteligencję (AI), aby zapewnić ulepszone funkcje. Funkcje te obejmują redukcję szumów i automatyzację reagowania kryzysowego. Umożliwia obsługę bez użycia rąk w niebezpiecznych warunkach.

Dlaczego telefony te staną się niezbędne w niebezpiecznych środowiskach przemysłowych do roku 2026?

Te telefony mają kluczowe znaczenie dla bezpieczeństwa i ciągłości działania. Spełniają one zmieniające się przepisy bezpieczeństwa. Zapewniają również niezawodną i natychmiastową komunikację w strefach wysokiego ryzyka. Posiadają certyfikaty przeciwwybuchowe i ATEX, co gwarantuje bezpieczną pracę.

W jaki sposób sztuczna inteligencja zwiększa bezpieczeństwo w tych systemach?

Sztuczna inteligencja zwiększa bezpieczeństwo dzięki kilku funkcjom. Zapewnia transkrypcję na żywo i podsumowania zdarzeń w czasie rzeczywistym. Wykrywa również słowa kluczowe i sygnały alarmowe. Redukcja szumów wspomagana przez sztuczną inteligencję zapewnia wyraźną komunikację. Kieruje również ratowników do konkretnych lokalizacji.

Jakie certyfikaty posiadają telefony przeciwwybuchowe Joiwo?

Telefony przeciwwybuchowe Joiwo posiadają liczne międzynarodowe certyfikaty, w tym ATEX, CE, FCC, RoHS i ISO9001. Posiadają również certyfikat wodoodporności IP67. Gwarantuje to zgodność z globalnymi normami bezpieczeństwa i jakości.

Czy te systemy można zintegrować z istniejącymi systemami sterowania przemysłowego?

Tak, te systemy oferują bezproblemową integrację. Łączą się z systemami SCADA, PAGA i IoT. Metody integracji obejmują analogowe, VoIP/SIP i cyfrowe wejścia/wyjścia. Zapewnia to ujednoliconą komunikację i zwiększoną wydajność operacyjną.

Czas publikacji: 28-01-2026